Adobe filtró 13 millones de tickets de soporte: tus datos de Creative Cloud ya están en la dark web

Un hacker llamado Mr. Raccoon accedió a 13 millones de tickets de soporte de Adobe, 15,000 registros de empleados y reportes de bug bounty sin parchear. Si tienes cuenta de Adobe, lee esto.

Imagínate que alguien entra a una empresa, convence a un empleado de instalar un virus, sube hasta el jefe con puro phishing, y después exporta 13 millones de tickets de soporte de Adobe en una sola petición. Sin exploits raros, sin zero-days, sin hackeo cinematográfico. Solo paciencia, ingeniería social y un portal de soporte que no tenía límites de descarga.

Eso es exactamente lo que pasó. Y si alguna vez has pedido ayuda a Adobe por un problema de licencia, facturación o errores en Photoshop, hay una probabilidad real de que tus datos estén en esa filtración.

Quién lo hizo y cómo

Aquí hay que aclarar un punto que varios medios confundieron: el responsable de esta brecha no es ShinyHunters, que esta semana andaba ocupado con el hackeo a Rockstar Games. El actor detrás de la filtración de Adobe se identifica como Mr. Raccoon, y su método fue mucho más discreto y quirúrgico.

Todo comenzó con una empresa india de Business Process Outsourcing (BPO), o sea, un tercero contratado por Adobe para manejar su soporte al cliente. Mr. Raccoon envió un correo a un empleado de esa BPO con un RAT (Remote Access Tool), básicamente malware disfrazado de archivo normal. Una vez adentro del equipo comprometido, tuvo acceso a la cámara, a los chats privados y al entorno completo de trabajo del empleado.

Con esa información observó cómo operaba el equipo, aprendió los patrones de comunicación interna y lanzó un segundo ataque de phishing, esta vez hacia el manager del empleado comprometido. Obtuvo credenciales con privilegios más altos y entonces accedió al sistema de tickets de soporte de Adobe.

El remate fue brutal: el portal de soporte no tenía rate-limiting ni protección contra exportaciones masivas. Literalmente permitía exportar todos los tickets en una sola petición. Mr. Raccoon ejecutó esa petición y se fue con 13 millones de registros.

No hubo alerta. No hubo bloqueo. Solo un download.

Qué datos están circulando

Esto es lo que, según reportes de investigadores independientes, contiene la filtración:

13 millones de tickets de soporte al cliente:

- Nombres completos

- Correos electrónicos

- IDs de cuenta de Adobe

- Notas técnicas internas

- En algunos casos, información sensible que los usuarios pusieron en los tickets (contraseñas, datos de tarjeta, errores de facturación)

15,000 registros de empleados de Adobe:

- Direcciones personales

- Números de teléfono

- IDs de empleado

- Información de nómina

Todas las submissions de HackerOne (bug bounty):

- Reportes de vulnerabilidades que todavía no han sido parcheadas

- Pruebas de concepto (PoC) de exploits

Este último punto es el más preocupante para la industria. Básicamente, cualquier persona con acceso a esa filtración ahora sabe qué vulnerabilidades tiene Adobe que todavía no corrige, con instrucciones detalladas de cómo explotarlas. Es como robar el manual de seguridad de una casa con los planos incluidos.

Adobe no ha emitido ningún comunicado oficial confirmando o desmintiendo la brecha al momento de publicar este artículo.

Por qué esto te afecta si tienes Creative Cloud en México

Adobe Creative Cloud tiene decenas de millones de suscriptores en el mundo. En México es la suite estándar para diseñadores, editores de video, fotógrafos y estudios creativos. Si en algún momento contactaste a soporte de Adobe por cualquier razón, hay probabilidad de que un ticket con tu nombre y correo exista en esa base de datos.

El riesgo inmediato no es que alguien entre a tu cuenta de Adobe hoy. El riesgo es el phishing que viene después. Con tu nombre, correo, ID de cuenta y el historial de tus tickets, alguien puede mandarte un correo que diga exactamente “Hola [tu nombre], tu caso #[número real] sobre [problema real] requiere verificación de tu método de pago”. Y va a parecer 100% legítimo porque lo es, en parte.

Esto no es muy diferente a lo que Google hace con tu información personal sin que lo notes: la data que entregas creyendo que está segura puede terminar siendo usada en tu contra, solo que en este caso no fue Google quien la perdió.

Qué hacer si tienes cuenta de Adobe (checklist rápido)

Prioritario:

-

Cambia tu contraseña de Adobe ahora. Ve a account.adobe.com y actualízala. Usa algo único que no uses en ningún otro lado.

-

Activa la verificación en dos pasos. Adobe tiene 2FA, úsalo. Está en configuración de cuenta bajo “Seguridad”. Con 2FA activo, aunque alguien tenga tu contraseña no puede entrar sin tu celular.

-

Revisa tu correo en haveibeenpwned.com. Este sitio agrega brechas conocidas y te dice si tu correo aparece en alguna. La filtración de Adobe 2026 probablemente no está indexada todavía, pero te sirve para saber el estado general de tus credenciales.

-

No confíes en correos de soporte de Adobe por ahora. Si recibes un email de Adobe en las próximas semanas pidiendo verificar datos, no hagas clic. Entra directamente a account.adobe.com escribiendo la URL en tu navegador.

-

Revisa cargos en tu tarjeta. Si tu método de pago está asociado a tu cuenta y alguna vez lo mencionaste en un ticket de soporte, monitorea movimientos inusuales.

Para empresas y freelancers:

Si en tu trabajo usan Adobe y el equipo de soporte ha creado tickets con información de proyectos o clientes, considera notificar a tus propios clientes sobre el riesgo potencial. No esperes a que Adobe lo confirme.

El verdadero problema: los eslabones más débiles no son los que crees

Este hackeo no explotó una falla en el código de Adobe. No requirió vulnerabilidades técnicas sofisticadas. Entró por la puerta de atrás: un proveedor externo con acceso privilegiado y sin controles adecuados.

Es el patrón que vemos repetirse una y otra vez. Las empresas grandes invierten millones en seguridad propia, pero su red de terceros, outsourcing y BPOs queda fuera del alcance de esos controles. Y como el sistema de tickets de soporte no tenía ni un límite de cuántos registros podías exportar de un jalón, la brecha pasó de ser un riesgo teórico a un desastre real en minutos.

Para devs y equipos de seguridad: si su plataforma permite operaciones bulk sin autenticación adicional ni logging, eso es un agujero. No importa qué tan bien esté asegurado el resto del sistema. Como cubrimos en nuestra guía de cómo correr IA local sin depender de servicios en la nube, la soberanía de tus datos empieza por saber quién los puede tocar y cómo.

El estado de la situación

Al 18 de abril de 2026, Adobe no ha confirmado oficialmente la brecha. Mr. Raccoon afirma haber compartido evidencia con International Cyber Digest. Investigadores independientes que revisaron muestras de los datos dicen que la brecha “parece plausible” pero reconocen que la verificación completa aún está en proceso.

Lo que sí es real es que los datos están circulando. Y como siempre en estos casos, cuanto más tarda la empresa en confirmar, más tiempo tienen los actores malos para usarlos.

Esto está re piola para quien lo robó y fatal para todos los demás.

Si Adobe saca comunicado oficial o el alcance de la brecha se amplía, actualizamos este artículo.

Fuentes

- CyberSecurity News: Adobe Breach, Threat Actor Allegedly Claims Leak of 13M Support Tickets

- Security Online: The BPO Backdoor, How Mr. Raccoon Swiped 13M Adobe Support Tickets

- GBHackers: Adobe Data Breach Allegedly Exposes 13 Million Support Tickets

- The CyberSec Guru: Adobe Data Breach 2026

- CyberNews: Threat Actor Claims Adobe Breach and Theft of 13 Million Support Tickets

- Have I Been Pwned: Adobe Data Breach

Comentarios

No te pierdas ningún post

Recibe lo nuevo de Al Chile Tech directo en tu correo. Sin spam.

También te puede interesar

Adobe Reader lleva 4 meses con un zero-day activo y nadie te avisó: checklist urgente para empresas en México

CVE-2026-34621 lleva explotándose desde noviembre 2025 y el parche llegó hasta abril 2026. Si recibes facturas en PDF en tu empresa, lee esto antes de abrir el siguiente correo.

Booking.com fue hackeada y tus datos de viaje están en manos de estafadores: el checklist urgente

La brecha confirmada el 13 de abril expuso nombres, teléfonos, emails y reservaciones de millones de usuarios. Ya hay ola activa de phishing con tus datos reales. Esto es lo que debes hacer hoy.

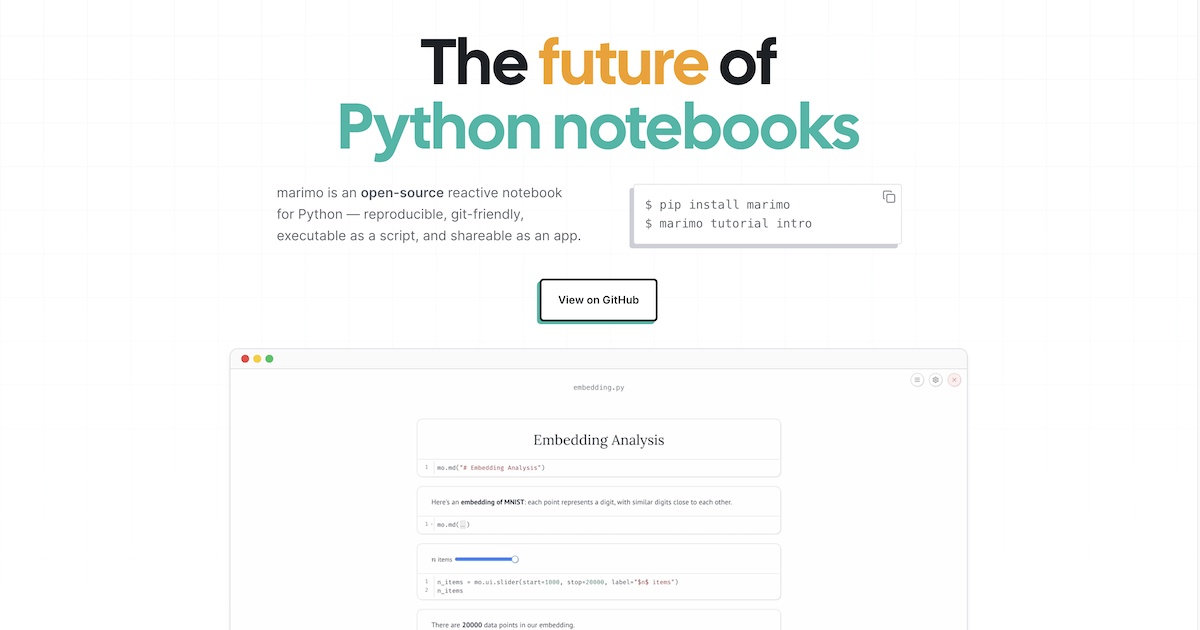

Falla crítica en Marimo: el notebook de Python que usan miles de data scientists ya está siendo explotado activamente

CVE-2026-39987, CVSS 9.3: una falla pre-autenticación en Marimo le da shell completo al atacante en un solo request. Ya la están explotando. Actualiza ahorita.