Adobe Reader lleva 4 meses con un zero-day activo y nadie te avisó: checklist urgente para empresas en México

CVE-2026-34621 lleva explotándose desde noviembre 2025 y el parche llegó hasta abril 2026. Si recibes facturas en PDF en tu empresa, lee esto antes de abrir el siguiente correo.

Imagínate que tu contador abre la factura de un proveedor. PDF normal, nada sospechoso. Pero en el fondo, sin que nadie se dé cuenta, Adobe Reader ejecuta JavaScript ofuscado, le manda info de tu sistema a un servidor en Rusia, y espera la siguiente instrucción. Eso es exactamente lo que lleva pasando en empresas del mundo entero desde noviembre del año pasado, y el parche fue lanzado el 11 de abril de 2026.

Cuatro meses y pico. Sin aviso masivo. Sin notificación directa a usuarios corporativos. Solo explotación silenciosa.

Qué es CVE-2026-34621 y por qué te importa

El CVE-2026-34621 es una vulnerabilidad de tipo prototype pollution en el motor de JavaScript de Adobe Acrobat Reader. En términos normales: el exploit manipula objetos JavaScript del programa para ejecutar APIs privilegiadas que normalmente nadie debería poder usar desde un PDF.

El score CVSS es de 8.6 sobre 10. Adobe mismo le asignó Priority 1, su nivel máximo de urgencia. La CISA (el equivalente al CERT en EE.UU.) lo agregó al catálogo de vulnerabilidades conocidas explotadas el 13 de abril de 2026, dándole a las agencias federales americanas hasta el 27 de abril para parchear.

Y tú, si sigues en versiones anteriores a las que Adobe parcheó esta semana, estás igual de expuesto que cualquier agencia del gobierno de EE.UU.

Cómo funciona el ataque

El vector de ataque es sencillo y por eso es tan peligroso: te mandan un PDF, lo abres, y ya. El script JavaScript adentro del archivo arranca automáticamente, se ejecuta de forma ofuscada y hace lo siguiente:

- Recopila info de reconocimiento: versión de tu OS, idioma del sistema, versión exacta de Adobe Reader, rutas de archivos PDF locales.

- Manda todo eso a servidores controlados por los atacantes (IPs:

169.40.2.68y188.214.34.20). - Espera instrucciones para descargar payloads adicionales, que pueden incluir RCE (ejecución remota de código) o sandbox escape.

Las APIs que usa el exploit son util.readFileIntoStream() para leer archivos locales y RSS.addFeed() para exfiltrar la data. El primer sample que apareció en VirusTotal se llamaba Invoice540.pdf. Una factura. El nombre más común que abre cualquier área de contabilidad sin pensarlo dos veces.

Y lo peor: cuando salió ese primer sample en noviembre de 2025, solo 13 de 64 motores antivirus en VirusTotal lo detectaban. Tu antivirus probablemente no habría hecho nada.

Por qué las empresas en México están particularmente expuestas

La neta es que México tiene una dependencia brutal del PDF para trámites fiscales, contratos, cotizaciones y comunicación con proveedores. El SAT usa PDFs. Las CFDI en versión impresa son PDFs. Los contratos de arrendamiento son PDFs. Los directorios de proveedores mandan facturas en PDF.

Si tienes un equipo de contabilidad, compras, o administración que recibe correos de externos a diario, hay probabilidades serias de que alguien ya haya abierto algo que no debía. Sobre todo porque los ataques inicialmente reportados usaban lures en ruso relacionados con la industria de petróleo y gas, lo que sugiere campañas dirigidas. Pero una vez que el exploit se documenta públicamente, cualquiera puede adaptarlo para otros sectores e idiomas.

Mientras empresas como Google recogen datos de usuarios de formas cada vez más agresivas (algo que hemos cubierto antes en Al Chile), aquí la amenaza llega desde el formato de archivo más “confiable” del mundo corporativo.

Versiones afectadas y versiones parcheadas

Compara la versión de Adobe Reader en tus equipos:

| Producto | Versión vulnerable | Versión parcheada |

|---|---|---|

| Acrobat DC / Reader DC (Windows y macOS) | 26.001.21367 y anteriores | 26.001.21411 |

| Acrobat 2024 (Windows) | 24.001.30356 y anteriores | 24.001.30362 |

| Acrobat 2024 (macOS) | 24.001.30356 y anteriores | 24.001.30360 |

Para verificar tu versión: abre Adobe Reader, ve a Ayuda > Acerca de Adobe Acrobat Reader. Si el número es menor a los de arriba, tienes trabajo que hacer hoy.

Checklist urgente para IT en México

Paso 1: Parcha YA

Actualiza todos los equipos con Adobe Reader o Acrobat a las versiones listadas arriba. Puedes forzar la actualización desde Ayuda > Buscar actualizaciones en cada máquina, o desplegar el update vía tu herramienta de gestión de endpoints (SCCM, Intune, lo que tengas). También puedes bajar el instalador directo desde el Adobe Acrobat Reader Download Center.

Paso 2: Desactiva JavaScript en PDFs (mitigación temporal o permanente)

Si no puedes actualizar de inmediato, esto rompe la cadena del exploit:

- Abre Adobe Reader

- Ve a Editar > Preferencias > JavaScript

- Desmarca Habilitar JavaScript de Acrobat

- Acepta y cierra

Esto también aplica como capa adicional de seguridad incluso si ya parcheaste. La mayoría de los PDFs legítimos no necesitan JavaScript para funcionar.

Paso 3: Bloquea las IPs de los servidores de C2

Si tienes firewall o UTM, bloquea estas IPs de inmediato:

169.40.2.68188.214.34.20

Paso 4: Filtra en el gateway de correo

Configura tu gateway de email para:

- Bloquear temporalmente PDFs adjuntos de remitentes desconocidos, o pasarlos por sandbox antes de entrega.

- Bloquear tráfico HTTP/HTTPS con el User-Agent que contiene

"Adobe Synchronizer".

Paso 5: Monitorea en endpoints

Busca en tu SIEM o herramienta de endpoint:

AdobeCollabSync.exehaciendo conexiones salientes a internet (no debería).- Llamadas a las APIs

RSS.addFeed()outil.readFileIntoStream()desde procesos de Adobe.

Paso 6: Audita correos de los últimos 4 meses

Si tienes capacidad, revisa logs de correos recibidos con PDFs adjuntos desde noviembre 2025. Si alguien abrió un PDF malicioso, los indicadores de compromiso más claros son conexiones salientes a las IPs mencionadas arriba desde procesos de Adobe Reader.

¿Hay que alarmarse o no?

Los ataques documentados hasta ahora parecen campañas dirigidas a industrias específicas, no spam masivo. Pero eso cambia rápido. Desde que un exploit se documenta públicamente, el tiempo hasta que aparecen variantes más agresivas se mide en días, no semanas.

Lo mismo que vimos con el exploit de FortiClient EMS hace poco aplica aquí: los zero-days que se explotaron en silencio durante meses eventualmente se vuelven herramienta de grupos de ransomware cuando el conocimiento se dispersa.

La recomendación es directa: parchea hoy, desactiva JavaScript en PDFs como política, y si manejas datos sensibles (contabilidad, RRHH, legal), asume que potencialmente hubo actividad y haz la auditoría.

No es paranoia. Es que el sample original se llama “Invoice540.pdf” y el área de contabilidad de tu empresa recibe facturas todo el día.

¿Ya actualizaste? ¿Tienes política de JavaScript desactivado en PDFs en tu empresa? Cuéntanos en los comentarios, especialmente si manejan escenarios con muchos equipos que actualizar.

Fuentes

- Adobe Security Bulletin APSB26-43 (oficial)

- Help Net Security: Acrobat Reader zero-day exploited in the wild for many months

- Help Net Security: Adobe issues emergency fix for CVE-2026-34621

- The Hacker News: Adobe Reader Zero-Day Exploited via Malicious PDFs Since December 2025

- Security Affairs: Adobe fixes actively exploited Acrobat Reader flaw

- Malwarebytes: Simply opening a PDF could trigger this Adobe Reader zero-day

Comentarios

No te pierdas ningún post

Recibe lo nuevo de Al Chile Tech directo en tu correo. Sin spam.

También te puede interesar

Adobe filtró 13 millones de tickets de soporte: tus datos de Creative Cloud ya están en la dark web

Un hacker llamado Mr. Raccoon accedió a 13 millones de tickets de soporte de Adobe, 15,000 registros de empleados y reportes de bug bounty sin parchear. Si tienes cuenta de Adobe, lee esto.

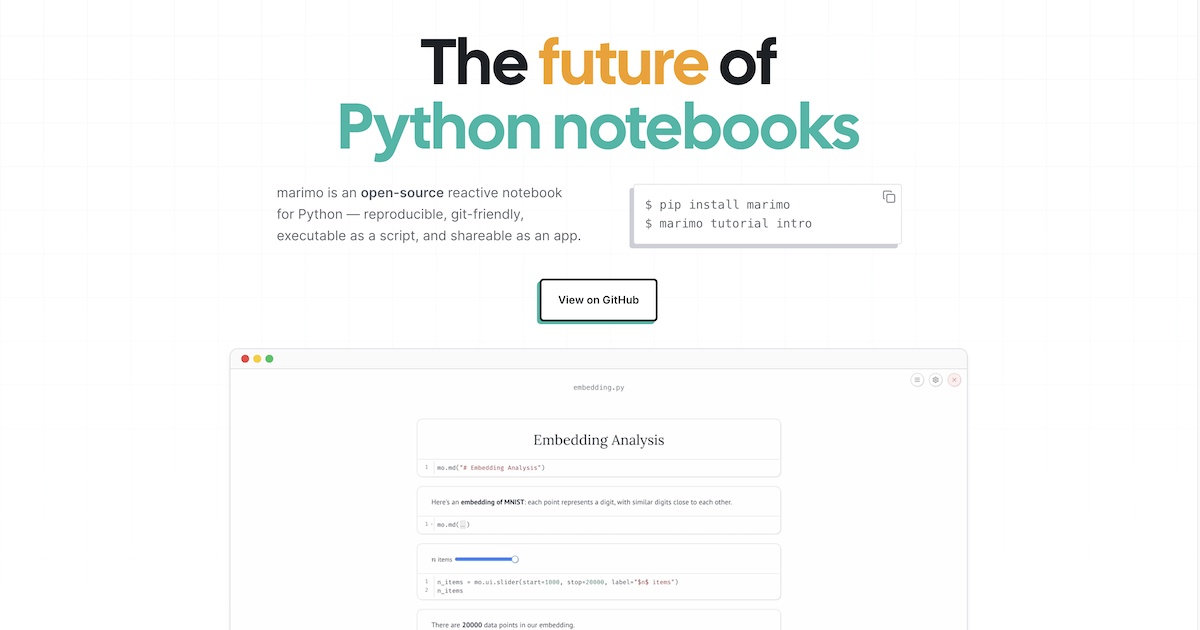

Falla crítica en Marimo: el notebook de Python que usan miles de data scientists ya está siendo explotado activamente

CVE-2026-39987, CVSS 9.3: una falla pre-autenticación en Marimo le da shell completo al atacante en un solo request. Ya la están explotando. Actualiza ahorita.

EvilTokens: la IA que le robó Microsoft 365 a más de 340 empresas (y cómo no ser el siguiente)

Microsoft reveló cómo funciona EvilTokens, el toolkit de phishing con IA que compromete cientos de organizaciones diarias burlando hasta el MFA. Lo que necesitas saber para proteger tu empresa.